Autant je râle souvent de Windows mais au moins la gestion des logiciels est bien plus simple pour la désinstallation.

Sous Ubuntu, en fonction de vos applications et de leur type (deb, flatpak ou snap) pour les désinstaller c’est un peu chiant car la désinstallation ne passe pas par les mêmes gestionnaires d’applications ni les mêmes lignes de commande. Et puis faut se souvenir ou chercher si tel logiciel est sous deb, flatpak ou snap.

Ne cherchez plus, voilà une petite extension pour tout avoir au même endroit et désinstaller vos applications en 1 clic !

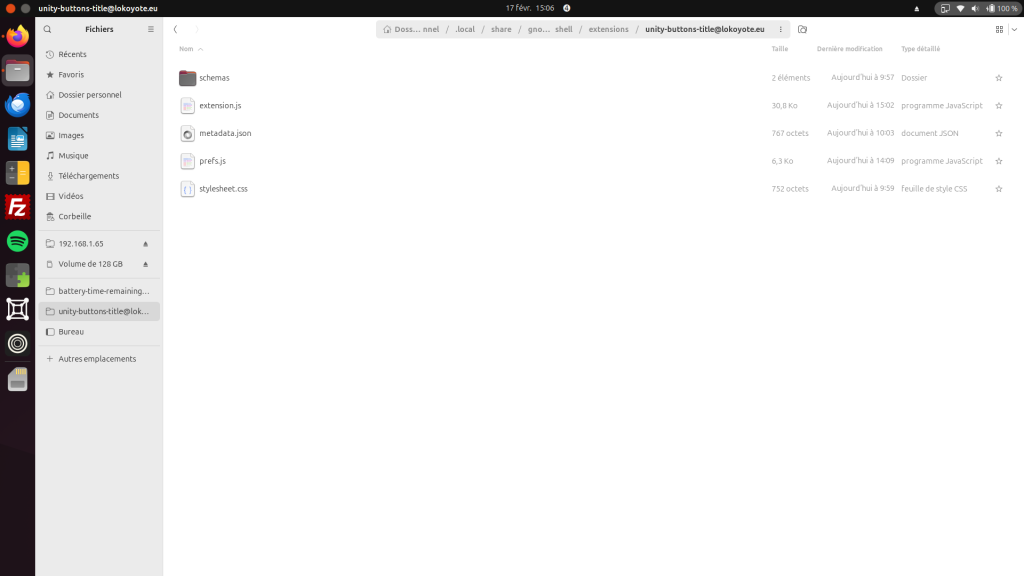

https://github.com/Lokoyote/App-manager-remover

ou sur https://extensions.gnome.org/extension/9554/app-manager-remover/

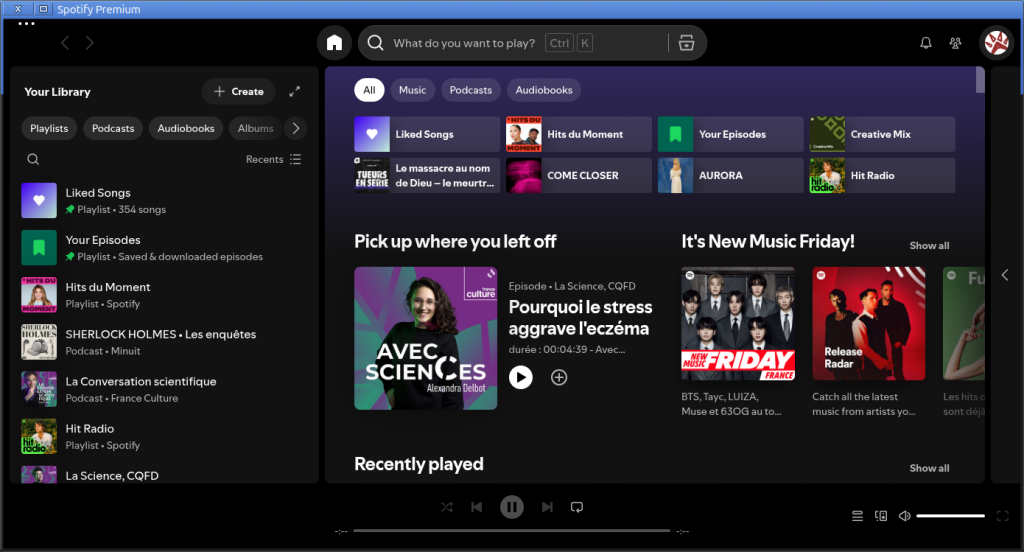

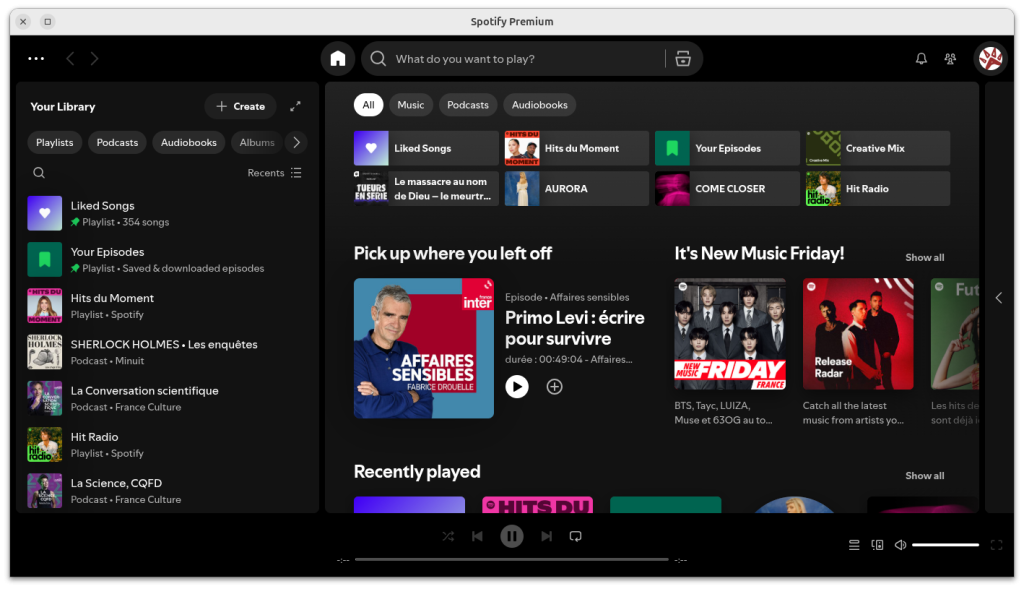

Toutes les applications (hors paquets et hors éléments système) sont listées et identifiées, qu’elles soient installées en deb, flatpak ou snap.

Pour rappel :

| Caractéristique | .deb | Flatpak | Snap |

| Isolation (Sécurité) | Faible | Forte (Sandbox) | Forte (Sandbox) |

| Poids sur le disque | Léger | Lourd | Lourd |

| Vitesse de lancement | Très rapide | Moyenne | Parfois lente |

| Universel ? | Non (Debian/Ubuntu) | Oui (Toutes distros) | Oui (Toutes distros) |

| Usage idéal | Outils système | Logiciels de bureau | Serveurs et Ubuntu |

1. Le format .DEB (Le « Standard » historique)

C’est le format natif de Debian et Ubuntu.

- Fonctionnement : Le fichier contient l’application, mais elle compte sur le système pour fournir les « dépendances » (les bibliothèques de code partagées).

- Avantages : Très léger, parfaitement intégré au look de ton système, et très rapide à lancer.

- Inconvénients : Si ton système est vieux et que l’appli a besoin d’une bibliothèque récente, ça bloque (le fameux « enfer des dépendances »).

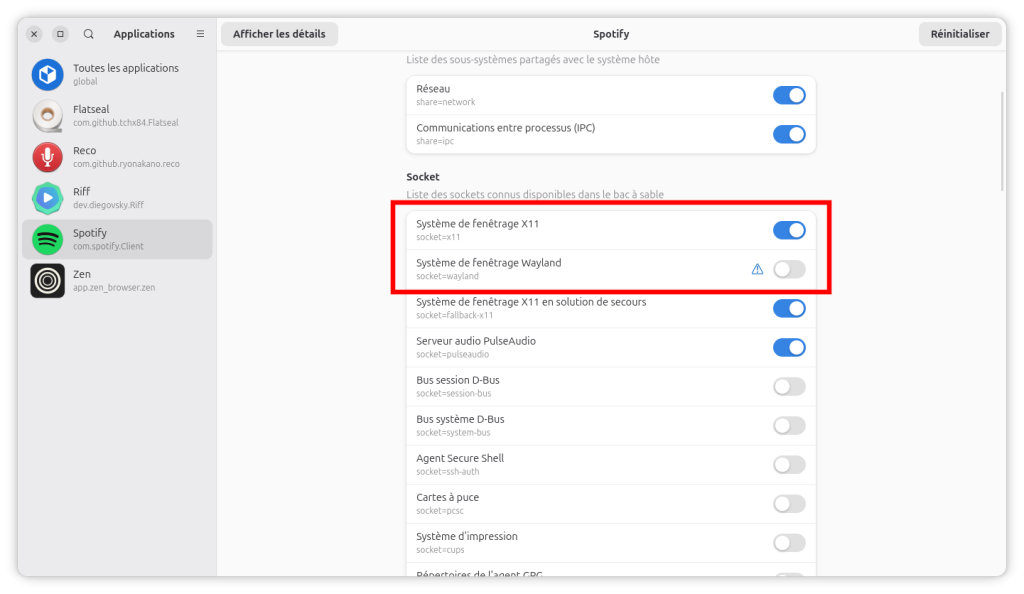

2. Flatpak (Le chouchou de la communauté)

Créé pour être universel, il fonctionne sur quasiment toutes les distributions Linux (Fedora, Mint, Ubuntu, etc.).

- Fonctionnement : L’application tourne dans un « bac à sable » (sandbox) isolée du reste du système. Elle embarque tout ce dont elle a besoin.

- Avantages : Très sécurisé, permet d’avoir les toutes dernières versions d’applis même sur un vieux système.

- Inconvénients : Prend plus de place sur le disque et peut être un peu plus lent à charger la première fois.

3. Snap (Le format de Canonical/Ubuntu)

C’est le concurrent direct de Flatpak, développé par la société derrière Ubuntu.

- Fonctionnement : Similaire au Flatpak (isolation et dépendances incluses), mais il gère aussi les composants système (noyau, serveurs).

- Avantages : Idéal pour les serveurs et les objets connectés (IoT). Les mises à jour sont automatiques et transparentes.

- Inconvénients : Souvent critiqué pour la lenteur au démarrage et parce que la partie « serveur » du magasin d’applis est fermée (contrôlée uniquement par Canonical).

Tableau Comparatif Rapide

| Caractéristique | .deb | Flatpak | Snap |

| Isolation (Sécurité) | Faible | Forte (Sandbox) | Forte (Sandbox) |

| Poids sur le disque | Léger | Lourd | Lourd |

| Vitesse de lancement | Très rapide | Moyenne | Parfois lente |

| Universel ? | Non (Debian/Ubuntu) | Oui (Toutes distros) | Oui (Toutes distros) |

| Usage idéal | Outils système | Logiciels de bureau | Serveurs et Ubuntu |

Lequel choisir ?

- Pour la meilleure performance et que l’appli est dispo officiellement : .deb.

- Pour la version la plus récente d’un logiciel de bureau (comme Discord, GIMP, ou LibreOffice) : Flatpak.

- Snap surtout imposé par Ubuntu par défaut (Firefox, Thunderbird…), mais beaucoup d’utilisateurs le remplacent par Flatpak pour les mêmes raisons de vitesse et de liberté.